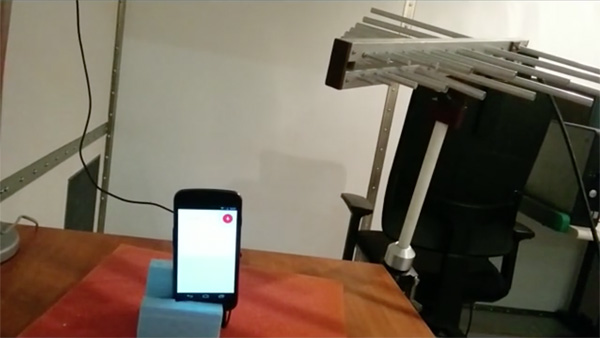

Enviando órdenes «de voz» a Google Now «sin decir ni mú», señales de radio emitidas por la antena — Imagen: Wired.

En Wired, Hackers Can Silently Control Siri From 16 Feet Away,

Tal vez Siri y Google Now sean tus asistentes personales, pero no atienden sólo a tu voz. Un grupo de investigadores franceses ha descubierto que Siri y Google Now también obedecen y atienden amablemente las órdenes de cualquier hacker que hable con ellos, incluso cuando las órdenes se envían de manera silenciosa mediante señales de radio y desde varios metros.

Para que el hackeo sea posible el teléfono —Android o iPhone— debe tener los auriculares conectados (y por supuesto, los asistentes activados); el cable de los auriculares hace de antena que capta las señales de radio que, convertidas en corriente eléctrica, llegan hasta el micrófono del teléfono como si de voz del y usuarios se tratase.

Y de este modo y sin decir una palabra, el ataque por radio puede pedir a Siri o a Google Now que hagan llamadas, que envíen mensajes de texto o que llame a un número de teléfono que lo convierte en un dispositivo de escucha; que el navegador web acceda a una página web maliciosa o que envíe mensajes maliciosos por correo, Facebook o Twitter.

El hackeo tiene muchas limitaciones. Además de la necesidad de que el teléfono tenga los auriculares conectados el asistente tiene que estar disponible con la pantalla bloqueada, sin que esté activado el reconocimiento de la voz del usuario, que además puede ver que su teléfono está haciendo cosas.

Pero ahí queda esa posibilidad (otra más) y desde luego el método es brillante y eso es así.